Linux exploit CopyFail: Lỗ hổng nguy hiểm đe dọa hàng triệu hệ thống

Sự xuất hiện của lỗ hổng Linux exploit CopyFail, được định danh là CVE-2026-31431, đang tạo ra một cơn địa chấn trong cộng đồng bảo mật toàn cầu. Đây là một lỗi leo thang đặc quyền cục bộ (LPE) cho...

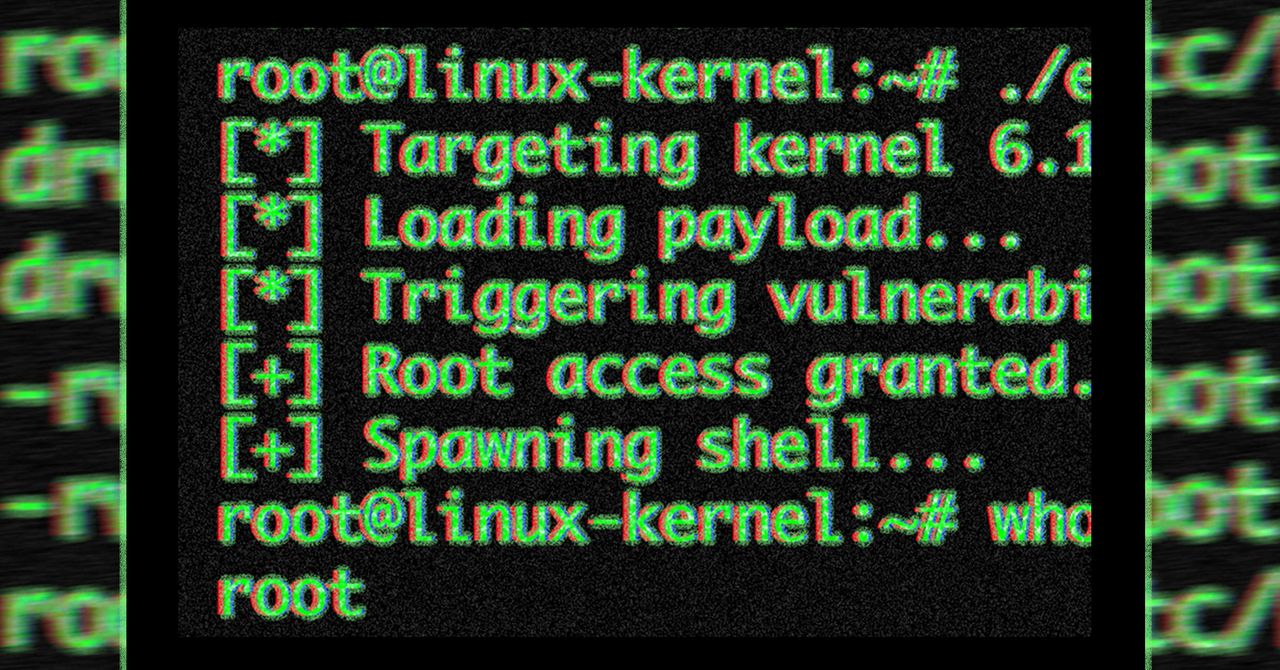

Sự xuất hiện của lỗ hổng Linux exploit CopyFail, được định danh là CVE-2026-31431, đang tạo ra một cơn địa chấn trong cộng đồng bảo mật toàn cầu. Đây là một lỗi leo thang đặc quyền cục bộ (LPE) cho phép bất kỳ người dùng không có đặc quyền nào cũng có thể chiếm quyền quản trị (root) trên hầu hết các bản phân phối Linux hiện hành. Với mã khai thác được công bố công khai, các hệ thống trung tâm dữ liệu, thiết bị cá nhân và hạ tầng đám mây đang đứng trước nguy cơ bị chiếm quyền kiểm soát chỉ trong vài giây.

Table Of Content

Bản chất kỹ thuật đằng sau Linux exploit CopyFail

Nhìn sâu vào bản chất của Linux exploit CopyFail, vấn đề bắt nguồn từ một sai sót logic “thẳng tắp” nằm trong API mật mã của kernel. Cụ thể, quy trình khuôn mẫu AEAD được sử dụng cho các chuỗi số mở rộng IPsec không thực hiện đúng chức năng sao chép dữ liệu. Thay vào đó, nó sử dụng bộ đệm đích của người gọi như một bản nháp, ghi đè 4 byte vượt ra ngoài vùng đầu ra hợp lệ mà không bao giờ khôi phục lại dữ liệu ban đầu. Sự cố này tạo ra một khe hở bảo mật nghiêm trọng, không cần đến các kỹ thuật phức tạp như race condition hay lỗi hỏng bộ nhớ vốn thường thiếu ổn định trên các phiên bản kernel khác nhau.

Vì đây là lỗi logic thuần túy, mã khai thác hoạt động cực kỳ ổn định trên mọi hệ thống đích, từ Ubuntu 22.04, Amazon Linux 2023 cho đến SUSE 15.6 và Debian 12. Điều này giải thích tại sao các chuyên gia bảo mật lại gọi đây là một trong những lỗ hổng “leo thang lên root” tồi tệ nhất trong thời gian gần đây, có mức độ đe dọa tương đương với những tiền lệ nguy hiểm như Dirty Pipe hay Dirty Cow.

Hệ lụy khôn lường đối với hạ tầng số

Sự nguy hiểm của CopyFail không chỉ dừng lại ở các máy chủ đơn lẻ mà còn mở rộng đến các kiến trúc hiện đại. Trong một thế giới nơi các container chạy trên Kubernetes, các instance trên WSL2, hay các tác nhân AI tự hành đều chia sẻ chung một Linux kernel, việc một kẻ tấn công chiếm được quyền root trên host đồng nghĩa với việc xóa bỏ hoàn toàn rào cản ngăn cách giữa các tenant. Giống như cách mà Giao thức thanh toán AI của OKX đang tiên phong trong việc định hình các tác nhân tự hành, các hệ thống này hiện đang đối mặt với nguy cơ bị bẻ gãy quyền kiểm soát từ bên trong bởi chính lỗ hổng kernel này.

Khi kẻ tấn công đã có chỗ đứng (shell access) thông qua một lỗ hổng ứng dụng đơn giản, CopyFail trở thành chìa khóa để chúng nâng cấp quyền truy cập, từ đó đọc dữ liệu nhạy cảm, cài đặt backdoor hoặc thực hiện các cuộc tấn công leo thang vào các hệ thống khác trong cùng mạng lưới. Mối đe dọa này càng trở nên nghiêm trọng khi bối cảnh Thị trường crypto đối mặt làn sóng hack kỷ lục đang cho thấy tài sản số trở thành mục tiêu ưu tiên, việc mất quyền kiểm soát hệ điều hành chính là cửa ngõ để các hacker nhắm vào ví và các private key quan trọng.

Khoảng trống giữa công bố và khắc phục

Một khía cạnh đáng quan ngại là quy trình công bố lỗ hổng này. Mặc dù nhóm nghiên cứu từ Theori đã làm việc với đội ngũ bảo mật Linux kernel từ trước, nhưng việc công bố mã khai thác công khai trong khi hầu hết các bản phân phối Linux chưa kịp phát hành bản vá đã tạo ra một “khoảng trống patch zero-day”. Nhiều chuyên gia bảo mật đã chỉ trích cách tiếp cận này là thiếu phối hợp, vì thực tế cho thấy không phải nhà cung cấp nào cũng sẵn sàng bản vá khi thông tin về lỗ hổng được phơi bày ra thế giới.

Trong kỷ nguyên mà Thị trường tài sản số đối mặt làn sóng siết chặt pháp lý và sự trỗi dậy của RWA, việc quản trị rủi ro hệ thống công nghệ thông tin trở nên quan trọng hơn bao giờ hết. Các quản trị viên hệ thống cần lập tức kiểm tra phiên bản kernel đang sử dụng, cập nhật các bản vá mới nhất từ nhà cung cấp và áp dụng các biện pháp giảm thiểu rủi ro đã được công bố để bảo vệ toàn vẹn dữ liệu trước khi lỗ hổng Linux exploit CopyFail bị khai thác rộng rãi trên thực tế.

Bài viết đã được biên tập lại từ nguồn: wired.com

![Linux exploit CopyFail: Lỗ hổng nguy hiểm đe dọa hàng triệu hệ thống Ảnh minh họa từ ${$node["Webhook1"].json.body.source_name} về tài chính](https://taichinhphowall.com/wp-content/uploads/2026/05/image-QnlsYXdhdXRvbm9tb3VzdmVo-150x150.jpg)

![Linux exploit CopyFail: Lỗ hổng nguy hiểm đe dọa hàng triệu hệ thống Ảnh minh họa từ ${$node["Webhook1"].json.body.source_name} về tài chính](https://taichinhphowall.com/wp-content/uploads/2026/05/image-SW5hbkluc3RhZ3JhbXZpZGVv-150x150.jpg)

![Spot margin trading chính thức được Kraken đưa vào thị trường nội địa Mỹ Ảnh minh họa từ ${$node["Webhook1"].json.body.source_name} về tài chính](https://taichinhphowall.com/wp-content/uploads/2026/05/image-VGhlY3J5cHRvZXhjaGFuZ2Vz-340x220.jpg)

![Crypto custody của SIX Group: Bước tiến công nghệ cho tài sản số Ảnh minh họa từ ${$node["Webhook1"].json.body.source_name} về tài chính](https://taichinhphowall.com/wp-content/uploads/2026/05/image-U0lYR3JvdXByZWNlaXZlZEZJ-340x220.jpg)

![A16z huy động quỹ đầu tư tập trung vào stablecoin và prediction market Ảnh minh họa từ ${$node["Webhook1"].json.body.source_name} về tài chính](https://taichinhphowall.com/wp-content/uploads/2026/05/image-QW5kcmVlc3Nlbkhvcm93aXR6-340x220.jpg)

![Crypto Ponzi collapse: Cơ quan thực thi pháp luật đóng băng 41 triệu USD Ảnh minh họa từ ${$node["Webhook1"].json.body.source_name} về tài chính](https://taichinhphowall.com/wp-content/uploads/2026/05/image-QkdXZWFsdGhTaGFyaW5nYWNj-340x220.jpg)

Chưa có bình luận nào! Hãy là người đầu tiên.